|

DOI: 10.7256/2454-0714.2018.2.23086

Received:

22-05-2017

Published:

13-06-2018

Abstract:

The article deals with the economic aspects of building protection systems against computer attacks for information-computing and automated systems for various purposes. An objective assessment of the cost of the life cycle of systems to protect against computer attacks is one of the most important factors that determines the strategy for choosing a rational option for building defense systems. The subject of the study are the economic aspects of choosing options for building defense systems against computer attacks, as well as minimizing the financial costs of their creation and operation. The object - the system to protect against computer attacks. The methodology of this study is based on the use of an integrated approach to assessing the life cycle cost of protection systems as the costs included in the calculation year, including the share of the cost of the protection system, the costs of its implementation, operation during the use of the protection system, and the costs of its disposal at the end service life. Scientific novelty of the work is to create a real practical methodology that allows to evaluate all the components of one-time and current costs that are included in the cost of the life cycle of systems to protect against computer attacks. The offered technique allows to carry out an estimation of cost of a life cycle of several alternative variants of construction of system of protection against computer attacks and to make a choice of admissible on cost variants of construction of system of protection.

Keywords:

operating costs, total cost of ownership, cost estimation, current expenses, non-recurrent costs, life cycle cost, information security, protection system, computer attacks, information-computing systems

This article written in Russian. You can find original text of the article here

.

Îöĺíčâŕíčĺ ńňîčěîńňč ćčçíĺííîăî öčęëŕ

ďđĺäńňŕâë˙ĺň ńîáîé ýęîíîěč÷ĺńęóţ îöĺíęó ńóěěŕđíîé ńňîčěîńňč ďđčîáđĺňĺíč˙,

âëŕäĺíč˙ č óňčëčçŕöčč ďđîäóęňŕ. Äŕííűé ŕíŕëčç ěîćĺň ďđîâîäčňüń˙ ęŕę äë˙

ďđîäóęňŕ â öĺëîě ňŕę č äë˙ ĺăî îňäĺëüíűő ýëĺěĺíňîâ [1].

Îńíîâíîé öĺëüţ îöĺíčâŕíč˙ ńňîčěîńňč

ćčçíĺííîăî öčęëŕ ˙âë˙ĺňń˙ ďîëó÷ĺíčĺ čńőîäíűő äŕííűő äë˙ âűđŕáîňęč đĺřĺíčé,

ďđčíčěŕĺěűő íŕ âńĺő čëč îňäĺëüíűő ýňŕďŕő ćčçíĺííîăî öčęëŕ ďđîäóęňŕ.

Ďđčěĺíčňĺëüíî ę ńčńňĺěĺ çŕůčňű îň

ęîěďüţňĺđíűő ŕňŕę äŕííŕ˙ îöĺíęŕ ěîćĺň áűňü íŕďđŕâëĺíŕ íŕ îöĺíčâŕíčĺ č

ńîďîńňŕâëĺíčĺ ŕëüňĺđíŕňčâíűő âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű îň

ęîěďüţňĺđíűő ŕňŕę [2, 3].

Îöĺíčâŕíčĺ ńňîčěîńňč

ćčçíĺííîăî öčęëŕ č ńîďîńňŕâëĺíčĺ ŕëüňĺđíŕňčâíűő âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű

çŕůčňű ďđîâîäčňń˙ ęŕę ďđŕâčëî, ëčáî ń öĺëüţ îďđĺäĺëĺíč˙ ďđčĺěëĺěűő ďî ńňîčěîńňč

ćčçíĺííîăî öčęëŕ âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű č âűáîđŕ čç íčő âŕđčŕíňŕ,

ďîçâîë˙ţůĺăî ďîńňđîčňü ńčńňĺěó çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę ń íŕčěĺíüřčěč

çŕňđŕňŕěč (ďđčíöčď «ýęîíîěč÷íîńňč») [4], ëčáî ń öĺëüţ îďđĺäĺëĺíč˙ ńîîňâĺňńňâč˙

çŕňđŕň íŕ çŕůčňó îň ęîěďüţňĺđíűő ŕňŕę č öĺííîńňč çŕůčůŕĺěűő đĺńóđńîâ

číôîđěŕöčîííî-âű÷čńëčňĺëüíîé (ŕâňîěŕňčçčđîâŕííîé) ńčńňĺěű (ďđčíöčď

«ŕäĺęâŕňíîńňč») [5].

Äŕëĺĺ â ńňŕňüĺ

ďđĺäëŕăŕĺěŕ˙ ěĺňîäčęŕ îöĺíęč ćčçíĺííîăî öčęëŕ ńčńňĺě çŕůčňű îň ęîěďüţňĺđíűő

ŕňŕę đŕńńěŕňđčâŕĺňń˙ ďđčěĺíčňĺëüíî ę ďĺđâîěó ďđčíöčďó ďîńňđîĺíč˙ ńčńňĺě çŕůčňű

– ďđčíöčďó «ýęîíîěč÷íîńňč», ň. ĺ. âűáîđŕ íŕčěĺíĺĺ çŕňđŕňíîăî (ń ňî÷ęč çđĺíč˙

ńňîčěîńňč ćčçíĺííîăî öčęëŕ) âŕđčŕíňŕ ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű, îäíŕęî âîçěîćíî

ďđčěĺíĺíčĺ ďđĺäńňŕâëĺííîé ěĺňîäčęč č äë˙ îďđĺäĺëĺíč˙ ńîîňâĺňńňâč˙ çŕňđŕň íŕ

çŕůčňó îň ęîěďüţňĺđíűő ŕňŕę č öĺííîńňč çŕůčůŕĺěűő đĺńóđńîâ.

Äë˙ îďčńŕíč˙ ďđĺäëŕăŕĺěîé ěĺňîäčęč

íĺîáőîäčěî îďđĺäĺëčňü íĺńęîëüęî ďîí˙ňčé č ďîëîćĺíčé.

Îďđĺäĺëĺíčĺ

1.

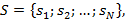

Ěíîćĺńňâî  , ňŕęîĺ ÷ňî: , ňŕęîĺ ÷ňî:

ăäĺ

– îňäĺëüíîĺ ńđĺäńňâî çŕůčňű îň ęîěďüţňĺđíűő

ŕňŕę, ďđč – îňäĺëüíîĺ ńđĺäńňâî çŕůčňű îň ęîěďüţňĺđíűő

ŕňŕę, ďđč  (ăäĺ (ăäĺ  – ÷čńëî îňäĺëüíűő ńđĺäńňâ çŕůčňű), áóäĺě

íŕçűâŕňü ńčńňĺěîé çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę. – ÷čńëî îňäĺëüíűő ńđĺäńňâ çŕůčňű), áóäĺě

íŕçűâŕňü ńčńňĺěîé çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę.

Îďđĺäĺëĺíčĺ

2.

Ńđĺäńňâî çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę  – ňĺőíč÷ĺńęîĺ, ďđîăđŕěěíîĺ,

ďđîăđŕěěíî-ňĺőíč÷ĺńęîĺ ńđĺäńňâî, ďđĺäíŕçíŕ÷ĺííîĺ čëč čńďîëüçóĺěîĺ äë˙ çŕůčňű

ęîěďîíĺíňîâ č (čëč) číôîđěŕöčîííűő đĺńóđńîâ ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű

óďđŕâëĺíč˙ îň ęîěďüţňĺđíűő ŕňŕę. – ňĺőíč÷ĺńęîĺ, ďđîăđŕěěíîĺ,

ďđîăđŕěěíî-ňĺőíč÷ĺńęîĺ ńđĺäńňâî, ďđĺäíŕçíŕ÷ĺííîĺ čëč čńďîëüçóĺěîĺ äë˙ çŕůčňű

ęîěďîíĺíňîâ č (čëč) číôîđěŕöčîííűő đĺńóđńîâ ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű

óďđŕâëĺíč˙ îň ęîěďüţňĺđíűő ŕňŕę.

Ďîëîćĺíčĺ

1.

Äë˙ ęŕćäîăî ńđĺäńňâŕ çŕůčňű  , âőîä˙ůĺĺ â ńčńňĺěó

çŕůčňű , âőîä˙ůĺĺ â ńčńňĺěó

çŕůčňű  ěîăóň áűňü îďđĺäĺëĺíű: ěîăóň áűňü îďđĺäĺëĺíű:

·

öĺíŕ

îäíîé ĺäčíčöű  -ăî ńđĺäńňâŕ

çŕůčňű – -ăî ńđĺäńňâŕ

çŕůčňű –  ; ;

·

ńđĺäí˙˙

íŕđŕáîňęŕ íŕ îňęŕç  -ăî ńđĺäńňâŕ

çŕůčňű – -ăî ńđĺäńňâŕ

çŕůčňű –  ; ;

·

ńđĺäí˙˙

ńňîčěîńňü âîńńňŕíîâëĺíč˙  -ăî ńđĺäńňâŕ

çŕůčňű ďîńëĺ îňęŕçŕ – -ăî ńđĺäńňâŕ

çŕůčňű ďîńëĺ îňęŕçŕ –  ; ;

·

÷čńëî

ďëŕíîâűő ňĺőíč÷ĺńęčő îáńëóćčâŕíčé â ăîä  -ăî ńđĺäńňâŕ

çŕůčňű – -ăî ńđĺäńňâŕ

çŕůčňű –  ; ;

·

çŕňđŕňű

íŕ îäíî ďëŕíîâîĺ ňĺőíč÷ĺńęîĺ îáńëóćčâŕíčĺ  -ăî ńđĺäńňâŕ

çŕůčňű – -ăî ńđĺäńňâŕ

çŕůčňű –  ; ;

·

çŕňđŕňű

íŕ đŕńőîäíűĺ ěŕňĺđčŕëű, íĺîáőîäčěűĺ äë˙ ýęńďëóŕňŕöčč  -ăî ńđĺäńňâŕ

çŕůčňű â ňĺ÷ĺíčĺ ăîäŕ – -ăî ńđĺäńňâŕ

çŕůčňű â ňĺ÷ĺíčĺ ăîäŕ –  ; ;

·

ńňîčěîńňü

óňčëčçŕöčč ńđĺäńňâŕ çŕůčňű â ęîíöĺ ńđîęŕ ýęńďëóŕňŕöčč –  ; ;

·

÷čńëî

ëčö ýęńďëóŕňčđóţůĺăî (îáńëóćčâŕţůĺăî) ďĺđńîíŕëŕ, íĺîáőîäčěűő äë˙ ýęńďëóŕňŕöčč  -ăî ńđĺäńňâŕ

çŕůčňű – -ăî ńđĺäńňâŕ

çŕůčňű –  ; ;

·

ęîýôôčöčĺíň

çŕí˙ňîńňč ëčö ýęńďëóŕňčđóţůĺăî (îáńëóćčâŕţůĺăî) ďĺđńîíŕëŕ, íĺîáőîäčěűő äë˙

ýęńďëóŕňŕöčč  -ăî ńđĺäńňâŕ

çŕůčňű – -ăî ńđĺäńňâŕ

çŕůčňű –  . .

Ďîëîćĺíčĺ

2.

Äë˙ ńčńňĺěű çŕůčňű  â öĺëîě ěîăóň áűňü îďđĺäĺëĺíű: â öĺëîě ěîăóň áűňü îďđĺäĺëĺíű:

·

ńđîę

ýęńďëóŕňŕöčč (ëĺň) –  ; ;

·

óńňŕíîâëĺííűé

đĺńóđń (÷ŕńîâ) äë˙ âńĺăî ńđîęŕ ýęńďëóŕňŕöčč –  ; ;

·

ęîýôôčöčĺíň,

ó÷čňűâŕţůčé çŕňđŕňű íŕ ęîěďëĺęńčđîâŕíčĺ  -ăî ńđĺäńňâŕ

çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę -ăî ńđĺäńňâŕ

çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę  â ńîńňŕâĺ ńčńňĺěű çŕůčňű – â ńîńňŕâĺ ńčńňĺěű çŕůčňű –  (îďđĺäĺë˙ĺň îňíîńčňĺëüíóţ ńňîčěîńňü

ěŕňĺđčŕëüíűő ńđĺäńňâ, íĺîáőîäčěűő äë˙ číńňŕëë˙öčč (îďđĺäĺë˙ĺň îňíîńčňĺëüíóţ ńňîčěîńňü

ěŕňĺđčŕëüíűő ńđĺäńňâ, íĺîáőîäčěűő äë˙ číńňŕëë˙öčč  -ăî ńđĺäńňâŕ â

ńîńňŕâ çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű); -ăî ńđĺäńňâŕ â

ńîńňŕâ çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű);

·

äîďóńňčěŕ˙

ńňîčěîńňü ćčçíĺííîăî öčęëŕ –  . .

Îďđĺäĺëĺíčĺ

3.

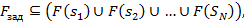

Ŕëüňĺđíŕňčâíűě

âŕđčŕíňîě ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű áóäĺě íŕçűâŕňü ňŕęóţ ńîâîęóďíîńňü ńđĺäńňâ

çŕůčňű âčäŕ:

ńóěěŕđíűĺ

ôóíęöčîíŕëüíűĺ âîçěîćíîńňč îňäĺëüíűő ýëĺěĺíňîâ ęîňîđîé ńîîňâĺňńňâóţň çŕäŕííűě

ôóíęöčîíŕëüíűě ňđĺáîâŕíč˙ě  : :

ăäĺ

– ôóíęöčîíŕëüíűĺ âîçěîćíîńňč îňäĺëüíűő ńđĺäńňâ

çŕůčňű. – ôóíęöčîíŕëüíűĺ âîçěîćíîńňč îňäĺëüíűő ńđĺäńňâ

çŕůčňű.

Îďđĺäĺëĺíčĺ

4. Äîďóńňčěűě

ďî ńňîčěîńňč âŕđčŕíňîě ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű áóäĺě íŕçűâŕňü ňŕęóţ

ńîâîęóďíîńňü ńđĺäńňâ çŕůčňű âčäŕ:

ęîňîđŕ˙

îäíîâđĺěĺííî óäîâëĺňâîđ˙ĺň óńëîâčţ:

č

óńëîâčţ:

ăäĺ

– ńňîčěîńňü ćčçíĺííîăî öčęëŕ ńčńňĺěű çŕůčňű – ńňîčěîńňü ćčçíĺííîăî öčęëŕ ńčńňĺěű çŕůčňű  îň ęîěďüţňĺđíűő ŕňŕę; îň ęîěďüţňĺđíűő ŕňŕę;  – äîďóńňčěŕ˙ ńňîčěîńňü ćčçíĺííîăî öčęëŕ

ńčńňĺěű çŕůčňű. – äîďóńňčěŕ˙ ńňîčěîńňü ćčçíĺííîăî öčęëŕ

ńčńňĺěű çŕůčňű.

Ńîăëŕńíî ĂÎŃŇ Đ 53394-2009 «Číňĺăđčđîâŕííŕ˙

ëîăčńňč÷ĺńęŕ˙ ďîääĺđćęŕ. Îńíîâíűĺ ňĺđěčíű č îďđĺäĺëĺíč˙» [6], ńňîčěîńňü

ćčçíĺííîăî öčęëŕ – ďđčâĺäĺííűĺ ę đŕń÷ĺňíîěó ăîäó çŕňđŕňű, âęëţ÷ŕţůčĺ

äîëţ öĺíű čçäĺëč˙, ńňîčěîńňü ĺăî ňđŕíńďîđňčđîâęč č ěîíňŕćŕ, çŕňđŕňű íŕ

ýęńďëóŕňŕöčţ, ňĺőíč÷ĺńęîĺ îáńëóćčâŕíčĺ, đĺěîíňű (ďîääĺđćŕíčĺ â đŕáîňîńďîńîáíîě

ńîńňî˙íčč) â ďĺđčîä čńďîëüçîâŕíč˙ ďî íŕçíŕ÷ĺíčţ, çŕňđŕňű íŕ óňčëčçŕöčţ â ęîíöĺ

ńđîęŕ ńëóćáű.

Ďîí˙ňčĺ «ńňîčěîńňü ćčçíĺííîăî öčęëŕ»

ŕíŕëîăč÷íî ďîí˙ňčţ «ńîâîęóďíŕ˙ ńňîčěîńňü âëŕäĺíč˙». Ěĺňîäčęŕ îöĺíęč ńîâîęóďíîé

ńňîčěîńňč âëŕäĺíč˙ Total Cost of Ownership (TCO) áűëŕ

đŕçđŕáîňŕíŕ â ęîěďŕíčč Gartner Group â ęŕ÷ĺńňâĺ číńňđóěĺíňŕ ďîäń÷ĺňŕ ńîâîęóďíîé

ńňîčěîńňč âëŕäĺíč˙ ęîđďîđŕňčâíűő ńčńňĺě çŕůčňű číôîđěŕöčč [7, 8].

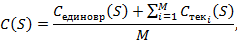

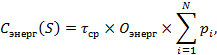

Čńőîä˙ čç âűřĺńęŕçŕííîăî, â îáůĺě

ńňîčěîńňü ćčçíĺííîăî öčęëŕ  ěîćíî îďđĺäĺëčňü

ńëĺäóţůčě îáđŕçîě [9]: ěîćíî îďđĺäĺëčňü

ńëĺäóţůčě îáđŕçîě [9]:

ăäĺ  – ĺäčíîâđĺěĺííűĺ çŕňđŕňű

íŕ ńčńňĺěó çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę; – ĺäčíîâđĺěĺííűĺ çŕňđŕňű

íŕ ńčńňĺěó çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę;  – ňĺęóůčĺ çŕňđŕňű íŕ

ńčńňĺěó çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę çŕ – ňĺęóůčĺ çŕňđŕňű íŕ

ńčńňĺěó çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę çŕ  -é ăîä ýęńďëóŕňŕöčč; -é ăîä ýęńďëóŕňŕöčč;  – óńňŕíîâëĺííűé ńđîę

ýęńďëóŕňŕöčč ńčńňĺěű çŕůčňű (â ăîäŕő). – óńňŕíîâëĺííűé ńđîę

ýęńďëóŕňŕöčč ńčńňĺěű çŕůčňű (â ăîäŕő).

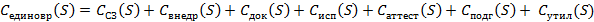

Ĺäčíîâđĺěĺííűĺ çŕňđŕňű íŕ ńčńňĺěó çŕůčňű

číôîđěŕöčč âęëţ÷ŕţň â ńĺá˙:

·

ńňîčěîńňü

íĺďîńđĺäńňâĺííî ńŕěîé ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę âęëţ÷ĺííîé â ńîńňŕâ

çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű –  ; ;

·

çŕňđŕňű

íŕ âíĺäđĺíčĺ ńčńňĺěű çŕůčňű â ńîńňŕâ çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű –  ; ;

·

çŕňđŕňű

íŕ đŕçđŕáîňęó îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíűő äîęóěĺíňîâ, îďđĺäĺë˙ţůčő

ěĺđîďđč˙ňč˙ ďî çŕůčňĺ îň ęîěďüţňĺđíűő ŕňŕę â őîäĺ ýęńďëóŕňŕöčč çŕůčůŕĺěîé

ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű –  ; ;

·

çŕňđŕňű

íŕ ďđĺäâŕđčňĺëüíűĺ č ďđčĺěî÷íűĺ čńďűňŕíč˙ ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę â

ńîńňŕâĺ çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű  ; ;

·

çŕňđŕňű

íŕ ŕňňĺńňŕöčţ çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű, ęŕę îáúĺęňŕ číôîđěŕňčçŕöčč

–  ; ;

·

çŕňđŕňű

íŕ ďîäăîňîâęó ýęńďëóŕňčđóţůĺăî

(îáńëóćčâŕţůĺăî) ďĺđńîíŕëŕ –  . .

Âűřĺďĺđĺ÷čńëĺííűĺ ńîńňŕâë˙ţůčĺ ĺäčíîâđĺěĺííűő çŕňđŕň îďđĺäĺëĺíű

čńőîä˙ čç íŕčěĺíîâŕíč˙ đŕáîň, ďđîâîäčěűő ďđč ńîçäŕíčč ŕâňîěŕňčçčđîâŕííűő ńčńňĺě

â çŕůčůĺííîě čńďîëíĺíčč, ńîăëŕńíî ĂÎŃŇ Đ 51583-2014 «Ďîđ˙äîę ńîçäŕíč˙

ŕâňîěŕňčçčđîâŕííűő ńčńňĺě â çŕůčůĺííîě čńďîëíĺíčč» [10].

Ďîěčěî óęŕçŕííűő ńîńňŕâë˙ţůčő ĺäčíîâđĺěĺííűő çŕňđŕň íŕ÷ŕëüíűő

ýňŕďîâ ćčçíĺííîăî öčęëŕ ńčńňĺěű çŕůčňű â ĺäčíîâđĺěĺííűĺ çŕňđŕňű íĺîáőîäčěî

âęëţ÷čňü çŕňđŕňű íŕ óňčëčçŕöčţ ńčńňĺěű çŕůčňű ďî îęîí÷ŕíčč ńđîęŕ ýęńďëóŕňŕöčč –  ; ;

Ňîăäŕ  îďđĺäĺë˙ĺňń˙ ńëĺäóţůčě

îáđŕçîě: îďđĺäĺë˙ĺňń˙ ńëĺäóţůčě

îáđŕçîě:

. .

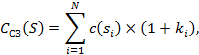

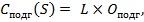

Ńňîčěîńňü ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę  öĺëĺńîîáđŕçíî îďđĺäĺëčňü

ń čńďîëüçîâŕíčĺě ŕăđĺăŕňíîăî ěĺňîäŕ ôîđěčđîâŕíč˙ öĺíű [11, ńňđ. 115] č

čńďîëüçó˙ ďîëîćĺíč˙ 1 č 2 ńëĺäóţůčě îáđŕçîě: öĺëĺńîîáđŕçíî îďđĺäĺëčňü

ń čńďîëüçîâŕíčĺě ŕăđĺăŕňíîăî ěĺňîäŕ ôîđěčđîâŕíč˙ öĺíű [11, ńňđ. 115] č

čńďîëüçó˙ ďîëîćĺíč˙ 1 č 2 ńëĺäóţůčě îáđŕçîě:

ăäĺ

– ęîýôôčöčĺíň, ó÷čňűâŕţůčé çŕňđŕňű íŕ

ęîěďëĺęńčđîâŕíčĺ – ęîýôôčöčĺíň, ó÷čňűâŕţůčé çŕňđŕňű íŕ

ęîěďëĺęńčđîâŕíčĺ  -ăî ńđĺäńňâŕ

çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę -ăî ńđĺäńňâŕ

çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę  â ńîńňŕâĺ ńčńňĺěű çŕůčňű; â ńîńňŕâĺ ńčńňĺěű çŕůčňű;  – öĺíŕ – öĺíŕ  -ăî ńđĺäńňâŕ

çŕůčňű, âőîä˙ůĺăî â ńîńňŕâ ńčńňĺěű çŕůčňű; -ăî ńđĺäńňâŕ

çŕůčňű, âőîä˙ůĺăî â ńîńňŕâ ńčńňĺěű çŕůčňű;  – ÷čńëî ńđĺäńňâ çŕůčňű â ńîńňŕâĺ ńčńňĺěű

çŕůčňű. – ÷čńëî ńđĺäńňâ çŕůčňű â ńîńňŕâĺ ńčńňĺěű

çŕůčňű.

Çŕňđŕňű íŕ âíĺäđĺíčĺ ńčńňĺěű çŕůčňű îďđĺäĺë˙ţňń˙

čçâĺńňíűě č řčđîęî ďđčěĺí˙ĺěűě íîđěŕňčâíî-ęŕëüęóë˙öčîííűě ěĺňîäîě, čńőîä˙ čç

ňđóäîĺěęîńňč îďĺđŕöčé, ďđîâîäčěűő â őîäĺ âíĺäđĺíč˙ ńčńňĺěű çŕůčňű â ńîńňŕâ

çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű:

·

îďĺđŕöčč

ďî číńňŕëë˙öčč ńđĺäńňâ çŕůčňű, âőîä˙ůčő â ńčńňĺěó çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę,

â ńîńňŕâ çŕůčůŕĺěîé ńčńňĺěű;

·

îďĺđŕöčč

ďî âíĺńĺíčţ číôîđěŕöčč â ęîíôčăóđŕöčîííűĺ áŕçű äŕííűő ńčńňĺěű çŕůčňű;

·

îďĺđŕöčč

ďî îňëŕäęĺ ńčńňĺěű çŕůčňű â öĺëîě.

Ďîěčěî ýňîăî, ňŕęćĺ

íĺîáőîäčěî ó÷ĺńňü çŕňđŕňű

íŕ ýëĺęňđîýíĺđăčţ, ďîňđĺáë˙ĺěóţ ńčńňĺěîé çŕůčňű â őîäĺ îďĺđŕöčé ďî ĺĺ îňëŕäęĺ.

Ďđč ýňîě, ńëĺäóĺň îňěĺňčňü, ÷ňî çŕňđŕňű íŕ ýëĺęňđîýíĺđăčţ, ďîňđĺáë˙ĺěîé

ńčńňĺěîé çŕůčňű ęŕę âî âđĺě˙ îňëŕäęč č čńďűňŕíčé, ňŕę č â őîäĺ ýęńďëóŕňŕöčč,

íĺîáőîäčěî ó÷čňűâŕňü ňîëüęî â ńëó÷ŕĺ ďđčěĺíĺíč˙ â ńîńňŕâĺ ńčńňĺěű çŕůčňű

ňĺőíč÷ĺńęčő č (čëč) ďđîăđŕěěíî-ňĺőíč÷ĺńęčő ńđĺäńňâ çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę,

ňŕę ęŕę ďđîăđŕěěíűĺ ńđĺäńňâŕ, ęŕę ďđŕâčëî, íŕ ýíĺđăîďîňđĺáëĺíčĺ çŕůčůŕĺěîé

ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű íĺ âëč˙ţň.

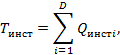

Ňđóäîĺěęîńňü îďĺđŕöčé

ďî číńňŕëë˙öčč ńđĺäńňâ çŕůčňű â ńîńňŕâ çŕůčůŕĺěîé ńčńňĺěű îöĺíčâŕĺňń˙ ńëĺäóţůčě

îáđŕçîě:

ăäĺ

– íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ âűďîëíĺíč˙ – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ âűďîëíĺíč˙  -îé îďĺđŕöčč ďî

číńňŕëë˙öčč; -îé îďĺđŕöčč ďî

číńňŕëë˙öčč;  – îáůĺĺ ÷čńëî îďĺđŕöčé, íĺîáőîäčěűő äë˙

číńňŕëë˙öčč âńĺő ńđĺäńňâ çŕůčňű â ńîńňŕâ çŕůčůŕĺěîé ńčńňĺěű. – îáůĺĺ ÷čńëî îďĺđŕöčé, íĺîáőîäčěűő äë˙

číńňŕëë˙öčč âńĺő ńđĺäńňâ çŕůčňű â ńîńňŕâ çŕůčůŕĺěîé ńčńňĺěű.

Ňđóäîĺěęîńňü îďĺđŕöčé ďî âíĺńĺíčţ

číôîđěŕöčč â ęîíôčăóđŕöčîííűĺ áŕçű äŕííűő ńčńňĺěű çŕůčňű îöĺíčâŕĺňń˙ ęŕę:

ăäĺ

– íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ îáđŕáîňęč – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ îáđŕáîňęč  -îé çŕďčńč â áŕçŕő

äŕííűő; -îé çŕďčńč â áŕçŕő

äŕííűő;  – îáůĺĺ ęîëč÷ĺńňâî çŕďčńĺé â áŕçŕő äŕííűő. – îáůĺĺ ęîëč÷ĺńňâî çŕďčńĺé â áŕçŕő äŕííűő.

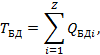

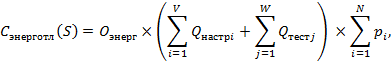

Ňđóäîĺěęîńňü îďĺđŕöčé ďî îňëŕäęĺ ńčńňĺěű

çŕůčňű â öĺëîě ńęëŕäűâŕĺňń˙ čç ňđóäîĺěęîńňč îďĺđŕöčé ďî íŕńňđîéęĺ č

ňđóäîĺěęîńňč ďđîâĺäĺíč˙ ďđîâĺđî÷íűő ňĺńňîâ č îďđĺäĺë˙ĺňń˙ ńëĺäóţůčě îáđŕçîě:

ăäĺ

– íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ âűďîëíĺíč˙ – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ âűďîëíĺíč˙  -îé îďĺđŕöčč ďî

íŕńňđîéęĺ ńčńňĺěű çŕůčňű; -îé îďĺđŕöčč ďî

íŕńňđîéęĺ ńčńňĺěű çŕůčňű;  – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ ďđîâĺäĺíč˙ – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ ďđîâĺäĺíč˙  -ăî ďđîâĺđî÷íîăî ňĺńňŕ; -ăî ďđîâĺđî÷íîăî ňĺńňŕ;

– îáůĺĺ ÷čńëî îďĺđŕöčé ďî íŕńňđîéęĺ ńčńňĺěű

çŕůčňű; – îáůĺĺ ÷čńëî îďĺđŕöčé ďî íŕńňđîéęĺ ńčńňĺěű

çŕůčňű;  – îáůĺĺ ÷čńëî ďđîâĺđî÷íűő ňĺńňîâ. – îáůĺĺ ÷čńëî ďđîâĺđî÷íűő ňĺńňîâ.

Çŕňđŕňű íŕ ýëĺęňđîýíĺđăčţ  , íĺîáőîäčěóţ ďđč

ďđîâĺäĺíčč îňëŕäęč îďđĺäĺëčě ęŕę: , íĺîáőîäčěóţ ďđč

ďđîâĺäĺíčč îňëŕäęč îďđĺäĺëčě ęŕę:

ăäĺ  – ńňîčěîńňü îäíîăî ęÂň/÷ ýëĺęňđîýíĺđăčč; – ńňîčěîńňü îäíîăî ęÂň/÷ ýëĺęňđîýíĺđăčč;  – ďîňđĺáë˙ĺěŕ˙ – ďîňđĺáë˙ĺěŕ˙  -ě ńđĺäńňâîě ěîůíîńňü. -ě ńđĺäńňâîě ěîůíîńňü.

Ňîăäŕ îáůčĺ çŕňđŕňű  íŕ âíĺäđĺíčĺ ńčńňĺěű çŕůčňű áóäóň îďđĺäĺë˙ňüń˙

ęŕę: íŕ âíĺäđĺíčĺ ńčńňĺěű çŕůčňű áóäóň îďđĺäĺë˙ňüń˙

ęŕę:

ăäĺ

– íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč, çŕňđŕ÷čâŕĺěîé

íŕ îďĺđŕöčč ďî číńňŕëë˙öčč ńđĺäńňâ çŕůčňű; – íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč, çŕňđŕ÷čâŕĺěîé

íŕ îďĺđŕöčč ďî číńňŕëë˙öčč ńđĺäńňâ çŕůčňű;  – íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč, çŕňđŕ÷čâŕĺěîé

íŕ îďĺđŕöčč ďî âíĺńĺíčţ číôîđěŕöčč â ęîíôčăóđŕöčîííűĺ áŕçű äŕííűő; – íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč, çŕňđŕ÷čâŕĺěîé

íŕ îďĺđŕöčč ďî âíĺńĺíčţ číôîđěŕöčč â ęîíôčăóđŕöčîííűĺ áŕçű äŕííűő;  – íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč, çŕňđŕ÷čâŕĺěîé

íŕ ďđîâĺäĺíčĺ îňëŕäî÷íűő ďđîöĺäóđ. – íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč, çŕňđŕ÷čâŕĺěîé

íŕ ďđîâĺäĺíčĺ îňëŕäî÷íűő ďđîöĺäóđ.

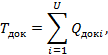

Çŕňđŕňű íŕ đŕçđŕáîňęó îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíűő äîęóěĺíňîâ, îďđĺäĺë˙ţůčő

ěĺđîďđč˙ňč˙ ďî çŕůčňĺ îň ęîěďüţňĺđíűő ŕňŕę â őîäĺ ýęńďëóŕňŕöčč çŕůčůŕĺěîé

ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű ňŕęćĺ îöĺíčâŕĺňń˙ íîđěŕňčâíî-ęŕëüęóë˙öčîííűě

ěĺňîäîě, čńőîä˙ čç ňđóäîĺěęîńňč đŕçđŕáîňęč ýňčő äîęóěĺíňîâ č ńňîčěîńňč čçäŕíč˙ äŕííűő

äîęóěĺíňîâ  . Ňđóäîĺěęîńňü

đŕçđŕáîňęč äŕííűő äîęóěĺíňîâ îďđĺäĺë˙ĺňń˙ ńëĺäóţůčě îáđŕçîě: . Ňđóäîĺěęîńňü

đŕçđŕáîňęč äŕííűő äîęóěĺíňîâ îďđĺäĺë˙ĺňń˙ ńëĺäóţůčě îáđŕçîě:

ăäĺ

– íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ đŕçđŕáîňęč

îäíîé ĺäčíčöű îáúĺěŕ îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíűő äîęóěĺíňîâ (ŕâňîđńęčé ëčńň); – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ đŕçđŕáîňęč

îäíîé ĺäčíčöű îáúĺěŕ îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíűő äîęóěĺíňîâ (ŕâňîđńęčé ëčńň);

– ęîëč÷ĺńňâî ĺäčíčö îáúĺěŕ (ŕâňîđńęčő ëčńňîâ)

îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíűő äîęóěĺíňîâ. – ęîëč÷ĺńňâî ĺäčíčö îáúĺěŕ (ŕâňîđńęčő ëčńňîâ)

îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíűő äîęóěĺíňîâ.

Ňîăäŕ çŕňđŕňű íŕ đŕçđŕáîňęó

îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíűő äîęóěĺíňîâ, îďđĺäĺë˙ţůčő ěĺđîďđč˙ňč˙ ďî çŕůčňĺ

îň ęîěďüţňĺđíűő ŕňŕę â őîäĺ ýęńďëóŕňŕöčč çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű îöĺíčâŕţňń˙

ęŕę:

ăäĺ

– íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč, çŕňđŕ÷čâŕĺěîé

íŕ đŕçđŕáîňęó îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíîé äîęóěĺíňîâ. – íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč, çŕňđŕ÷čâŕĺěîé

íŕ đŕçđŕáîňęó îđăŕíčçŕöčîííî-đŕńďîđ˙äčňĺëüíîé äîęóěĺíňîâ.

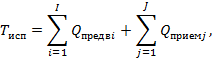

Çŕňđŕňű

íŕ ďđĺäâŕđčňĺëüíűĺ č ďđčĺěî÷íűĺ čńďűňŕíč˙ ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę â

ńîńňŕâĺ çŕůčůŕĺěîé ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű ňŕęćĺ îöĺíčâŕţňń˙

íîđěŕňčâíî-ęŕëüęóë˙öčîííűě ěĺňîäîě, čńőîä˙ čç ňđóäîĺěęîńňč âűďîëíĺíč˙ ďóíęňîâ

ďđîăđŕěěű ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé, ńňîčěîńňč ěŕňĺđčŕëüíűő

ńđĺäńňâ  , íĺîáőîäčěűő äë˙ ďđîâĺäĺíč˙ äŕííűő âčäîâ čńďűňŕíčé č çŕňđŕň íŕ

ýëĺęňđîýíĺđăčţ. , íĺîáőîäčěűő äë˙ ďđîâĺäĺíč˙ äŕííűő âčäîâ čńďűňŕíčé č çŕňđŕň íŕ

ýëĺęňđîýíĺđăčţ.

Ňđóäîĺěęîńňü

ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé îöĺíčâŕĺňń˙ ńëĺäóţůčě îáđŕçîě:

ăäĺ  – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ âűďîëíĺíč˙ – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ âűďîëíĺíč˙  -ăî ďóíęňŕ ďđîăđŕěěű

ďđĺäâŕđčňĺëüíűő čńďűňŕíčé; -ăî ďóíęňŕ ďđîăđŕěěű

ďđĺäâŕđčňĺëüíűő čńďűňŕíčé;  – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ âűďîëíĺíč˙ – íîđěŕ âđĺěĺíč, íĺîáőîäčěîăî äë˙ âűďîëíĺíč˙  -ăî ďóíęňŕ ďđîăđŕěěű

ďđčĺěî÷íűő čńďűňŕíčé; -ăî ďóíęňŕ ďđîăđŕěěű

ďđčĺěî÷íűő čńďűňŕíčé;  – ÷čńëî ďóíęňîâ ďđîăđŕěěű ďđĺäâŕđčňĺëüíűő

čńďűňŕíčé; – ÷čńëî ďóíęňîâ ďđîăđŕěěű ďđĺäâŕđčňĺëüíűő

čńďűňŕíčé;  – ÷čńëî ďóíęňîâ ďđîăđŕěěű ďđčĺěî÷íűő čńďűňŕíčé. – ÷čńëî ďóíęňîâ ďđîăđŕěěű ďđčĺěî÷íűő čńďűňŕíčé.

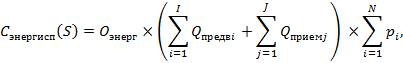

Çŕňđŕňű íŕ ýëĺęňđîýíĺđăčţ  , íĺîáőîäčěóţ ďđč

ďđîâĺäĺíčč ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé îďđĺäĺëčě ęŕę: , íĺîáőîäčěóţ ďđč

ďđîâĺäĺíčč ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé îďđĺäĺëčě ęŕę:

ăäĺ  – ńňîčěîńňü îäíîăî ęÂň/÷ ýëĺęňđîýíĺđăčč; – ńňîčěîńňü îäíîăî ęÂň/÷ ýëĺęňđîýíĺđăčč;  – ďîňđĺáë˙ĺěŕ˙ – ďîňđĺáë˙ĺěŕ˙  -ě ńđĺäńňâîě ěîůíîńňü. -ě ńđĺäńňâîě ěîůíîńňü.

Ňîăäŕ

çŕňđŕňű íŕ ďđîâĺäĺíčĺ ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé áóäóň îďđĺäĺë˙ňüń˙

ęŕę:

ăäĺ

– íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč,

çŕňđŕ÷čâŕĺěîé íŕ ďđîâĺäĺíčĺ ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé; – íîđěŕ îďëŕňű ĺäčíčöű âđĺěĺíč,

çŕňđŕ÷čâŕĺěîé íŕ ďđîâĺäĺíčĺ ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé;  – ńňîčěîńňü ěŕňĺđčŕëüíűő ńđĺäńňâ, íĺîáőîäčěűő

äë˙ ďđîâĺäĺíč˙ ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé. – ńňîčěîńňü ěŕňĺđčŕëüíűő ńđĺäńňâ, íĺîáőîäčěűő

äë˙ ďđîâĺäĺíč˙ ďđĺäâŕđčňĺëüíűő č ďđčĺěî÷íűő čńďűňŕíčé.

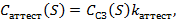

Ŕňňĺńňŕöč˙ ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű,

îńíŕůĺííîé ńčńňĺěîé çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę, ďđîâîäčňń˙ ń öĺëüţ

ďîäňâĺđćäĺíč˙ ńîîňâĺňńňâč˙ ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę ňđĺáîâŕíč˙ě

áĺçîďŕńíîńňč číôîđěŕöčč â đĺŕëüíűő óńëîâč˙ő ýęńďëóŕňŕöčč [12].

Çŕňđŕňű íŕ ŕňňĺńňŕöčţ  ěîăóň áűňü îöĺíĺíű îňíîńčňĺëüíî ńňîčěîńňč

ńčńňĺěű çŕůčňű ěîăóň áűňü îöĺíĺíű îňíîńčňĺëüíî ńňîčěîńňč

ńčńňĺěű çŕůčňű  : :

ăäĺ

– ęîýôôčöčĺíň, őŕđŕęňĺđčçóţůčé ńňîčěîńňü

ŕňňĺńňŕöčč (îáű÷íî ńîńňŕâë˙ĺň îň 0,3 äî 0,8). – ęîýôôčöčĺíň, őŕđŕęňĺđčçóţůčé ńňîčěîńňü

ŕňňĺńňŕöčč (îáű÷íî ńîńňŕâë˙ĺň îň 0,3 äî 0,8).

Äë˙ îďđĺäĺëĺíč˙ çŕňđŕň íŕ ďîäăîňîâęó

ýęńďëóŕňčđóţůĺăî (îáńëóćčâŕţůĺăî) ďĺđńîíŕëŕ íĺîáőîäčěî â ďĺđâóţ î÷ĺđĺäü

îďđĺäĺëčňü îáůĺĺ ęîëč÷ĺńňâî ëţäĺé, íĺîáőîäčěűő äë˙ ýęńďëóŕňŕöčč ńčńňĺěű çŕůčňű.

Čńőîä˙ čç ďîëîćĺíč˙ 1, îáůĺĺ ęîëč÷ĺńňâî ëţäĺé  ěîćíî îďđĺäĺëčňü ęŕę: ěîćíî îďđĺäĺëčňü ęŕę:

Ňîăäŕ çŕňđŕňű íŕ ďîäăîňîâęó ďĺđńîíŕëŕ

ěîćíî îďđĺäĺëčňü ńëĺäóţůčě îáđŕçîě:

ăäĺ

– çŕňđŕňű íŕ ďîäăîňîâęó îäíîăî ÷ĺëîâĺęŕ. – çŕňđŕňű íŕ ďîäăîňîâęó îäíîăî ÷ĺëîâĺęŕ.

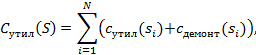

Çŕňđŕňű íŕ óňčëčçŕöčţ ńčńňĺěű çŕůčňű

ńęëŕäűâŕţňń˙ čç çŕňđŕň íŕ äĺěîíňŕć ńđĺäńňâ çŕůčňű č ńóěěŕđíűő çŕňđŕň íŕ

óňčëčçŕöčţ âńĺő ńđĺäńňâ čç ńîńňŕâŕ ńčńňĺěű çŕůčňű. Čńőîä˙ čç ďîëîćĺíč˙ 1

óęŕçŕííűĺ çŕňđŕňű ěîćíî îöĺíčňü ńëĺäóţůčě îáđŕçîě:

ăäĺ  – çŕňđŕňű íŕ äĺěîíňŕć – çŕňđŕňű íŕ äĺěîíňŕć  -ăî ńđĺäńňâŕ çŕůčňű,

îďđĺäĺë˙ĺěűĺ ęŕę: -ăî ńđĺäńňâŕ çŕůčňű,

îďđĺäĺë˙ĺěűĺ ęŕę:

ăäĺ

– ęîýôôčöčĺíň, őŕđŕęňĺđčçóţůčé çŕňđŕňű íŕ

äĺěîíňŕć – ęîýôôčöčĺíň, őŕđŕęňĺđčçóţůčé çŕňđŕňű íŕ

äĺěîíňŕć  -ăî ńđĺäńňâŕ çŕůčňű

(îáű÷íî îň 0,2 äî 0,5). -ăî ńđĺäńňâŕ çŕůčňű

(îáű÷íî îň 0,2 äî 0,5).

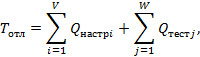

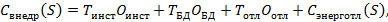

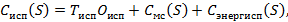

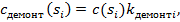

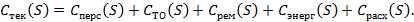

Ňĺęóůčĺ çŕňđŕňű íŕ ýęńďëóŕňŕöčţ ńčńňĺěű

çŕůčňű  ńęëŕäűâŕţňń˙ čç

ńëĺäóţůčő ńîńňŕâë˙ţůčő: ńęëŕäűâŕţňń˙ čç

ńëĺäóţůčő ńîńňŕâë˙ţůčő:

·

îďëŕňŕ

ňđóäŕ ëčö ýęńďëóŕňčđóţůĺăî (îáńëóćčâŕţůĺăî) ďĺđńîíŕëŕ çŕ ăîä ýęńďëóŕňŕöčč –  ; ;

·

çŕňđŕňű

íŕ ďđîâĺäĺíčĺ ďëŕíîâîăî ňĺőíč÷ĺńęîăî îáńëóćčâŕíč˙ ńčńňĺěű çŕůčňű číôîđěŕöčč çŕ

ăîä ýęńďëóŕňŕöčč –  ; ;

·

ńđĺäíčĺ

çŕňđŕňű íŕ ďđîâĺäĺíč˙ đĺěîíňŕ (âîńńňŕíîâëĺíč˙ đŕáîňîńďîńîáíîńňč) ńčńňĺěű çŕůčňű

â ňĺ÷ĺíčĺ ăîäŕ ýęńďëóŕňŕöčč –  ; ;

·

ńđĺäíčĺ

çŕňđŕňű íŕ ýëĺęňđîýíĺđăčţ çŕ ăîä ýęńďëóŕňŕöčč –  ; ;

·

çŕňđŕňű

íŕ đŕńőîäíűĺ ěŕňĺđčŕëű â ňĺ÷ĺíčĺ ăîäŕ ýęńďëóŕňŕöčč –  . .

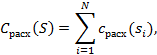

Ňîăäŕ  îďđĺäĺë˙ĺňń˙ ńëĺäóţůčě

îáđŕçîě: îďđĺäĺë˙ĺňń˙ ńëĺäóţůčě

îáđŕçîě:

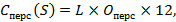

Çŕňđŕňű íŕ îďëŕňó ňđóäŕ

ëčö ýęńďëóŕňčđóţůĺăî (îáńëóćčâŕţůĺăî) ďĺđńîíŕëŕ ěîćíî îöĺíčňü čńőîä˙ čç îáůĺăî

÷čńëŕ ëčö ďĺđńîíŕëŕ, ďđĺäíŕçíŕ÷ĺííîăî äë˙ ýęńďëóŕňŕöčč (îáńëóćčâŕíč˙) ńčńňĺěű

çŕůčňű č íîđěŕňčâíîăî çíŕ÷ĺíč˙ ěĺń˙÷íîé îďëŕňű ňđóäŕ îäíîăî ÷ĺëîâĺęŕ:

ăäĺ  – íîđěŕňčâíîĺ çíŕ÷ĺíčĺ ěĺń˙÷íîé îďëŕňű

ňđóäŕ îäíîăî ÷ĺëîâĺęŕ. – íîđěŕňčâíîĺ çíŕ÷ĺíčĺ ěĺń˙÷íîé îďëŕňű

ňđóäŕ îäíîăî ÷ĺëîâĺęŕ.

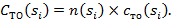

Çŕňđŕňű íŕ ďđîâĺäĺíčĺ

ďëŕíîâîăî ňĺőíč÷ĺńęîăî îáńëóćčâŕíč˙ ńčńňĺěű çŕůčňű â öĺëîě îďđĺäĺë˙ţňń˙ ęŕę

ńóěěŕ çŕňđŕň íŕ ďđîâĺäĺíčĺ íĺîáőîäčěîăî ęîëč÷ĺńňâŕ ňĺőíč÷ĺńęčő îáńëóćčâŕíčé

ęŕćäîăî ńđĺäńňâŕ çŕůčňű čç ńîńňŕâŕ ńčńňĺěű çŕůčňű â ňĺ÷ĺíčĺ ăîäŕ. Čńőîä˙ čç

ďîëîćĺíč˙ 1, çŕňđŕňű íŕ ďđîâĺäĺíčĺ ňĺőíč÷ĺńęîăî îáńëóćčâŕíč˙  -ăî ńđĺäńňâŕ çŕůčňű â

ňĺ÷ĺíčĺ ăîäŕ -ăî ńđĺäńňâŕ çŕůčňű â

ňĺ÷ĺíčĺ ăîäŕ  ěîăóň áűňü îöĺíĺíű ďî ôîđěóëĺ: ěîăóň áűňü îöĺíĺíű ďî ôîđěóëĺ:

Ăîâîđ˙ î çíŕ÷ĺíčč  , ńëĺäóĺň îňěĺňčňü, ÷ňî

äŕííîĺ çíŕ÷ĺíčĺ íĺ îá˙çŕňĺëüíî äîëćíî áűňü öĺëűě, ň. ĺ. íŕďđčěĺđ, ĺńëč äë˙ , ńëĺäóĺň îňěĺňčňü, ÷ňî

äŕííîĺ çíŕ÷ĺíčĺ íĺ îá˙çŕňĺëüíî äîëćíî áűňü öĺëűě, ň. ĺ. íŕďđčěĺđ, ĺńëč äë˙  -ăî ńđĺäńňâŕ çŕůčňű

ďđĺäóńěîňđĺíî îäíî ďëŕíîâîĺ ňĺőíč÷ĺńęîĺ îáńëóćčâŕíčĺ çŕ äâŕ ăîäŕ, ňî çíŕ÷ĺíčĺ -ăî ńđĺäńňâŕ çŕůčňű

ďđĺäóńěîňđĺíî îäíî ďëŕíîâîĺ ňĺőíč÷ĺńęîĺ îáńëóćčâŕíčĺ çŕ äâŕ ăîäŕ, ňî çíŕ÷ĺíčĺ  áóäĺň đŕâíî 0,5; ĺńëč ďđĺäóńěîňđĺíî îäíî

îáńëóćčâŕíčĺ â ňĺ÷ĺíčĺ ÷ĺňűđĺő ëĺň, ňî çíŕ÷ĺíčĺ áóäĺň đŕâíî 0,5; ĺńëč ďđĺäóńěîňđĺíî îäíî

îáńëóćčâŕíčĺ â ňĺ÷ĺíčĺ ÷ĺňűđĺő ëĺň, ňî çíŕ÷ĺíčĺ  áóäĺň đŕâíî 0,25. áóäĺň đŕâíî 0,25.

Ňîăäŕ çŕňđŕňű íŕ

ďđîâĺäĺíčĺ ďëŕíîâîăî ňĺőíč÷ĺńęîăî îáńëóćčâŕíč˙ ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę

çŕ ăîä ěîăóň áűňü îďđĺäĺëĺíű ęŕę:

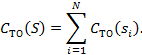

Ńđĺäíčĺ çŕňđŕňű íŕ ďđîâĺäĺíčĺ

đĺěîíňŕ îďđĺäĺë˙ţňń˙ ęŕę ńóěěŕ ńđĺäíčő çŕňđŕň íŕ ďđîâĺäĺíčĺ đĺěîíňîâ âńĺő

ńđĺäńňâ, âőîä˙ůčő â ńčńňĺěó çŕůčňű â ňĺ÷ĺíčĺ ăîäŕ. Čńőîä˙ čç ďîëîćĺíčé 1 č 2,

ńđĺäíţţ ńňîčěîńňü đĺěîíňŕ  -ăî ńđĺäńňâŕ çŕůčňű â

ňĺ÷ĺíčĺ ăîäŕ -ăî ńđĺäńňâŕ çŕůčňű â

ňĺ÷ĺíčĺ ăîäŕ  ěîćíî îďđĺäĺëčňü ęŕę: ěîćíî îďđĺäĺëčňü ęŕę:

ăäĺ  – ńđĺäíĺĺ ÷čńëî îňęŕçîâ – ńđĺäíĺĺ ÷čńëî îňęŕçîâ  -ăî ńđĺäńňâŕ â ňĺ÷ĺíčĺ

ăîäŕ, îďđĺäĺë˙ĺěîĺ ńëĺäóţůčě îáđŕçîě: -ăî ńđĺäńňâŕ â ňĺ÷ĺíčĺ

ăîäŕ, îďđĺäĺë˙ĺěîĺ ńëĺäóţůčě îáđŕçîě:

ăäĺ  – óńňŕíîâëĺííűé đĺńóđń äë˙ âńĺăî ńđîęŕ

ýęńďëóŕňŕöčč (÷ŕńîâ); – óńňŕíîâëĺííűé đĺńóđń äë˙ âńĺăî ńđîęŕ

ýęńďëóŕňŕöčč (÷ŕńîâ);  – óńňŕíîâëĺííűé ńđîę ýęńďëóŕňŕöčč (ëĺň); – óńňŕíîâëĺííűé ńđîę ýęńďëóŕňŕöčč (ëĺň);  – ńđĺäí˙˙ íŕđŕáîňęŕ íŕ îňęŕç – ńđĺäí˙˙ íŕđŕáîňęŕ íŕ îňęŕç  -ăî ńđĺäńňâŕ çŕůčňű. -ăî ńđĺäńňâŕ çŕůčňű.

Ńđĺäíčĺ çŕňđŕňű íŕ

ýëĺęňđîýíĺđăčţ  ěîăóň áűňü îďđĺäĺëĺíű čńőîä˙ čç ńđĺäíĺé

íŕđŕáîňęč çŕ ăîä ýęńďëóŕňŕöčč ěîăóň áűňü îďđĺäĺëĺíű čńőîä˙ čç ńđĺäíĺé

íŕđŕáîňęč çŕ ăîä ýęńďëóŕňŕöčč  , ęîňîđóţ ěîćíî

îďđĺäĺëčňü ęŕę: , ęîňîđóţ ěîćíî

îďđĺäĺëčňü ęŕę:

Ňîăäŕ  ěîćíî đŕńń÷čňŕňü ďî ôîđěóëĺ: ěîćíî đŕńń÷čňŕňü ďî ôîđěóëĺ:

ăäĺ  – ńňîčěîńňü îäíîăî ęÂň/÷ ýëĺęňđîýíĺđăčč; – ńňîčěîńňü îäíîăî ęÂň/÷ ýëĺęňđîýíĺđăčč;  – ďîňđĺáë˙ĺěŕ˙ – ďîňđĺáë˙ĺěŕ˙  -ě ńđĺäńňâîě ěîůíîńňü. -ě ńđĺäńňâîě ěîůíîńňü.

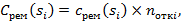

Çŕňđŕňű íŕ đŕńőîäíűĺ

ěŕňĺđčŕëű â ňĺ÷ĺíčĺ ăîäŕ ýęńďëóŕňŕöčč  îďđĺäĺë˙ţňń˙ ęŕę ńóěěŕ çŕňđŕň íŕ đŕńőîäíűĺ

ěŕňĺđčŕëű, íĺîáőîäčěűő äë˙ ýęńďëóŕňŕöčč ęŕćäîăî ńđĺäńňâŕ: îďđĺäĺë˙ţňń˙ ęŕę ńóěěŕ çŕňđŕň íŕ đŕńőîäíűĺ

ěŕňĺđčŕëű, íĺîáőîäčěűő äë˙ ýęńďëóŕňŕöčč ęŕćäîăî ńđĺäńňâŕ:

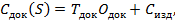

Ňŕęčě îáđŕçîě îďđĺäĺëĺíŕ

ěĺňîäčęŕ îöĺíęč âńĺő ńîńňŕâë˙ţůčő ĺäčíîâđĺěĺííűő č ňĺęóůčő çŕňđŕň, íĺîáőîäčěűő

äë˙ îöĺíęč ńňîčěîńňč ćčçíĺííîăî öčęëŕ ńčńňĺěű çŕůčňű, ŕ ňŕęćĺ ěĺňîäčęŕ îöĺíęč

íĺďîńđĺäńňâĺííî ńŕěîé ńňîčěîńňč ćčçíĺííîăî öčęëŕ ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő

ŕňŕę äë˙ ŕâňîěŕňčçčđîâŕííîé ńčńňĺěű.

Ďđčěĺíĺíčĺ ďđĺäëîćĺííîé

ěĺňîäčęč äë˙ âűáîđŕ äîďóńňčěűő ďî ńňîčěîńňč âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű

îň ęîěďüţňĺđíűő ŕňŕę îďčńűâŕĺňń˙ ńëĺäóţůčě îáđŕçîě.

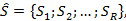

Ďóńňü čěĺĺňń˙ ěíîćĺńňâî

ŕëüňĺđíŕňčâíűő âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű  , ňŕęîĺ ÷ňî: , ňŕęîĺ ÷ňî:

ăäĺ  – ÷čńëî ŕëüňĺđíŕňčâíűő âŕđčŕíňîâ ďîńňđîĺíč˙

ńčńňĺěű çŕůčňű; – ÷čńëî ŕëüňĺđíŕňčâíűő âŕđčŕíňîâ ďîńňđîĺíč˙

ńčńňĺěű çŕůčňű;  (ďđč (ďđč  ) – ) –  -é âŕđčŕíň ďîńňđîĺíč˙

ńčńňĺěű çŕůčňű (čńőîä˙ čç îďđĺäĺëĺíč˙ 1). -é âŕđčŕíň ďîńňđîĺíč˙

ńčńňĺěű çŕůčňű (čńőîä˙ čç îďđĺäĺëĺíč˙ 1).

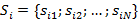

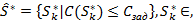

Íĺîáőîäčěî ńôîđěčđîâŕňü

ěíîćĺńňâî äîďóńňčěűő ďî ńňîčěîńňč âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű  , ňŕęîĺ ÷ňî: , ňŕęîĺ ÷ňî:

. .

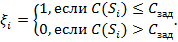

Îďđĺäĺëčě áóëĺâó

ďĺđĺěĺííóţ  , őŕđŕęňĺđčçóţůóţ

âűďîëíĺíčĺ óńëîâč˙ äîďóńňčěîńňč ńňîčěîńňč ćčçíĺííîăî öčęëŕ , őŕđŕęňĺđčçóţůóţ

âűďîëíĺíčĺ óńëîâč˙ äîďóńňčěîńňč ńňîčěîńňč ćčçíĺííîăî öčęëŕ  -ăî âŕđčŕíňŕ ďîńňđîĺíč˙

ńčńňĺěű çŕůčňű: -ăî âŕđčŕíňŕ ďîńňđîĺíč˙

ńčńňĺěű çŕůčňű:

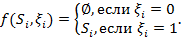

Îďđĺäĺëčě ňŕęćĺ îďĺđŕňîđ  ńëĺäóţůĺăî âčäŕ: ńëĺäóţůĺăî âčäŕ:

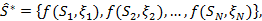

Ňîăäŕ ěíîćĺńňâî äîďóńňčěűő ďî ńňîčěîńňč

âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű ěîćĺň áűňü ńôîđěčđîâŕíî ńëĺäóţůčě îáđŕçîě:

ŕ ÷čńëî íĺďóńňűő ýëĺěĺíňîâ ýňîăî

ěíîćĺńňâŕ (ň. ĺ. ÷čńëî äîďóńňčěűő ďî ńňîčěîńňč âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű

çŕůčňű)  áóäĺň đŕâíî: áóäĺň đŕâíî:

Ňŕęčě îáđŕçîě,

ďđĺäëŕăŕĺěŕ˙ ěĺňîäčęŕ ó÷čňűâŕĺň âńĺ ńîńňŕâë˙ţůčĺ ĺäčíîâđĺěĺííűő č ňĺęóůčő

çŕňđŕň, âőîä˙ůčő â ńňîčěîńňü ćčçíĺííîăî öčęëŕ ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő

ŕňŕę, ďîçâîë˙ĺň ďđîčçâĺńňč îöĺíęó ńňîčěîńňč ćčçíĺííîăî öčęëŕ íĺńęîëüęčő

ŕëüňĺđíŕňčâíűő âŕđčŕíňîâ ďîńňđîĺíč˙ ńčńňĺěű çŕůčňű îň ęîěďüţňĺđíűő ŕňŕę č

âűáđŕňü čç íčő âŕđčŕíňű ďîńňđîĺíč˙, äîďóńňčěűĺ ďî ńňîčěîńňč.

References

1. Ermakova A. V. Stoimost' zhiznennogo tsikla i raskhody na ekspluatatsiyu // Sbornik dokladov III Vserossiiskoi prakticheskoi konferentsii-seminara «Korporativnye zakupki 2015: Praktika primeneniya Federal'nogo zakona ą 223-FZ». Institut gosudarstvennykh i reglamentirovannykh zakupok, konkurentnoi politiki i antikorruptsionnykh tekhnologii (Institut goszakupok). – 2015. – S. 30-39.

2. Petrenko S. A. Otsenka zatrat na kiberbezopasnost' // Trudy ISA RAN. – 2006. – t. 27. – S. 234-265.

3. Petlina E. M., Khatagova S. V. Ob otsenke stoimosti meropriyatii po zashchite informatsii // Nauchnyi al'manakh. – 2016. – ą8-1(22). – S. 242-245.

4. Drobotun, E. B. Sintez sistem zashchity avtomatizirovannykh sistem upravleniya ot razrushayushchikh programmnykh vozdeistvii // Programmnye produkty i sistemy. – 2016. – ą3 (115). – S. 51 – 59.

5. Karpychev V. Yu. Ekonomicheskii analiz normativno-tekhnicheskogo obespecheniya informatsionnoi bezopasnosti / V. Yu. Karpychev // Ekonomicheskii analiz: teoriya i praktika. – 2011. – ą35 (242). – S. 2 – 18.

6. Prikaz Federal'nogo agentstva po tekhnicheskomu regulirovaniyu i metrologii ot 14 sentyabrya 2009 g. N 395-st «Ob utverzhdenii natsional'nogo standarta» // SPS Konsul'tantPlyus.

7. Total Cost of Ownership (TCO) URL: http://www.gartner.com/it-glossary/total-cost-of-ownership-tco/ (data obrashcheniya 10.05.2017).

8. Petrenko S. A. Obosnovanie investitsii v kiberbezopasnost' // Trudy ISA RAN. – 2006. – t. 27. – S. 266-276.

9. Zaitseva L. D. Ekonomicheskaya otsenka zatrat na zashchitu informatsii tamozhennykh organov // Vestnik Rossiiskoi tamozhennoi akademii. – 2012. – ą4. – S. 115-120.

10. Prikaz Federal'nogo agentstva po tekhnicheskomu regulirovaniyu i metrologii ot 28 yanvarya 2014 g. N 3-st «Ob utverzhdenii natsional'nogo standarta» // SPS Konsul'tantPlyus.

11. Burenok V. M., Lyapunov V. M., Mudrov V. I. Teoriya i praktika planirovaniya i upravleniya razvitiem vooruzheniya. – M.: Granitsa, 2005. – 237 s.

12. Markov A. S., Tsirlov V. L., Barabanov A. V. Metody otsenki nesootvetstviya sredstv zashchity informatsii. – M.: Radio i svyaz', 2012. – 192 s.

|

This work is licensed under a Creative Commons Attribution-NonCommercial 4.0 International License.

This work is licensed under a Creative Commons Attribution-NonCommercial 4.0 International License.

Eng

Eng